Los escáneres de huellas dactilares han mejorado mucho a lo largo de los años. Lo que solía ser un producto precioso que solo poseían las grandes corporaciones ahora se ha convertido en un producto doméstico común. Los escáneres de huellas dactilares se pueden encontrar en la sede de la policía local, centros de atención médica e incluso en la trastienda de su minorista regional.

En lugar de utilizar un código clave o una contraseña, un usuario simplemente pondrá su dedo en el dispositivo y rechazará o habilitará el acceso al interior. El precio de un escáner de huellas digitales dependerá de la marca, la complejidad del escáner, su condición y el lugar donde se compró.

¿Cuánto cuestan normalmente los lectores de huellas dactilares?

Por lo general, un escáner de huellas dactilares puede costar entre €40 y más de €400. Sin embargo, muchos escáneres hechos para uso doméstico se mantienen en el rango de precios de €40 a €100.

También le pueden interesar nuestros artículos sobre el precio del software del centro de llamadas, los datos personales o el cableado de datos.

Por ejemplo, el Eikon Digital Privacy Supervisor de alta calificación puede venderse por €75 a €90. Este dispositivo específico funciona con cualquier dispositivo de Windows y puede proporcionar una autenticación biométrica rápida y confiable.

Un escáner de huellas dactilares USB que se conecta directamente a un puerto USB de una computadora de escritorio/laptop puede venderse desde €19 hasta €100.

Un escáner de huellas dactilares del sistema informático que generalmente está conectado a un teclado de computadora o un dispositivo complementario adicional puede venderse desde €25 hasta €115 . Por ejemplo, el lector de huellas dactilares de Microsoft se vende al por menor entre €69 y €99.

Un picaporte que tiene incorporado un escáner de huellas dactilares puede tener un precio que oscila entre €118 y €300, según el producto utilizado y su compatibilidad.

Tampoco es inusual que las ciudades paguen más de €2,000 por un complejo sistema de huellas dactilares. Un artículo de Police1.com habló sobre el estado de Georgia que gastó entre €2,000 y € 2,800 en sus escáneres de identificación rápidos.

Resumen del lector de huellas dactilares

Un paquete de escáner de huellas dactilares incluirá los productos de instalación, que generalmente consisten en un CD-ROM/descarga de archivos y una guía sobre cómo utilizar el escáner.

Muchas marcas populares respaldarán su artículo con una garantía mínima que puede durar más de un par de años.

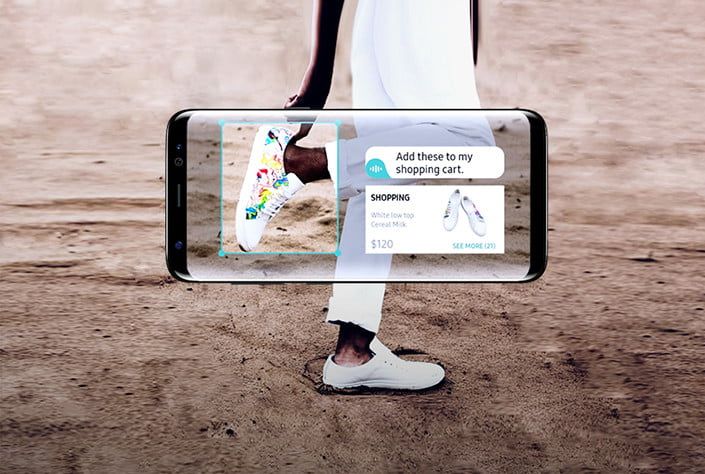

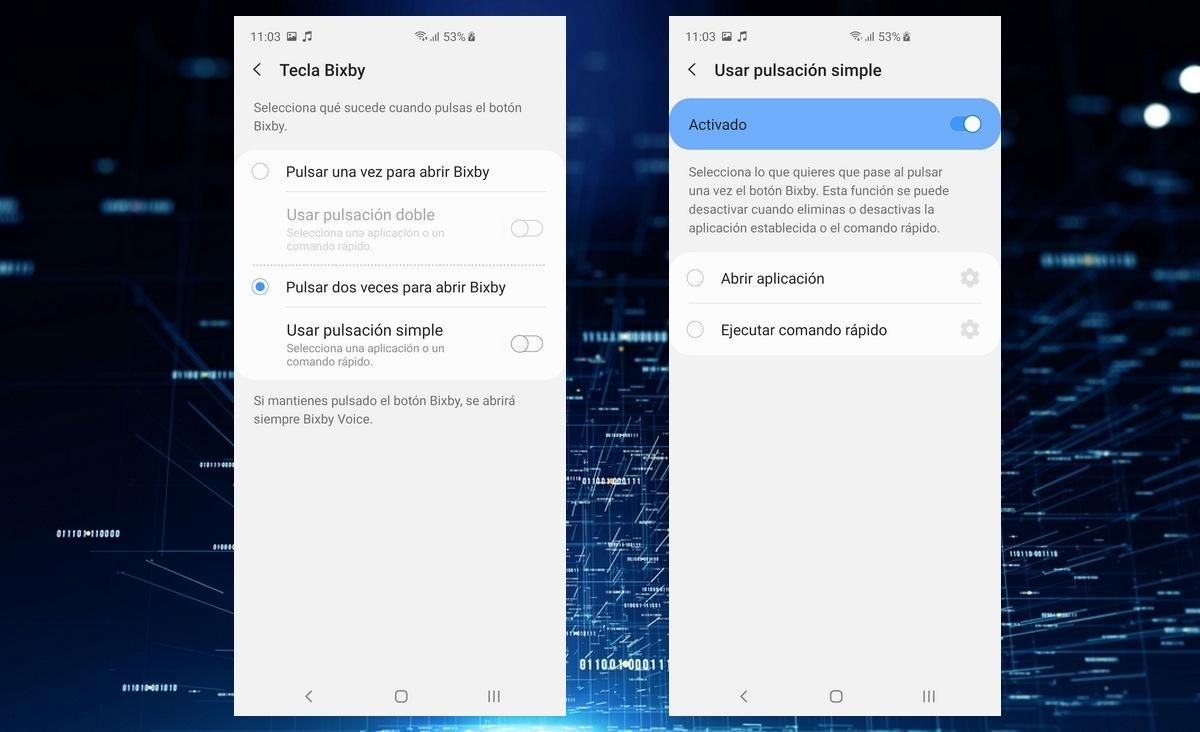

Un escáner de huellas dactilares le permitirá eludir las contraseñas. En lugar de utilizar un teclado o un teclado numérico para insertar una contraseña, un dedo será todo lo que necesitará para colocarlo en el espacio designado. Con el toque de un dedo, el dispositivo puede abrir puertas, abrir paquetes de software en el sistema informático y mucho más.

¿Cuáles son los gastos adicionales?

Estos escáneres generalmente pueden venir instalados en una computadora portátil. Si sigue este camino, una computadora portátil puede costar mucho más. Esté preparado para precios desde € 200 hasta €500 o más si sale mal.

Muchas personas deciden comprar 2 escáneres en caso de que alguna vez necesiten uno de respaldo. Es inteligente configurar una copia de seguridad en caso de que la primera deje de funcionar por algún motivo. Si no desea adquirir una copia de seguridad, piense en tratar de encontrar un conjunto que le permita hacer una copia de seguridad de la información directamente en su sistema informático.

El software de huellas dactilares, si desea utilizar una alternativa de terceros, puede ser un gasto adicional en el que pensar.

Consejos a tener en cuenta

Algunos paquetes están mal hechos. No elija uno que sea barato debido al hecho de que pueden ser pirateados rápidamente. Lo mejor es consultar las evaluaciones en línea para garantizar que está comprando un paquete que está mejor clasificado. Si su negocio es de alta seguridad, el dinero adicional invertido valdrá la pena.

Los escáneres de huellas dactilares son fantásticos para reconocer la identidad de una persona y, aunque muchas empresas utilizan insignias que están codificadas y tienen fotos, pueden piratearse si tiene los dispositivos adecuados. La huella dactilar de un individuo, sin embargo, no puede ser duplicada. Sin embargo, una vez más, esto no significa que un escáner de huellas dactilares pueda ser pirateado. Pocketnow habló sobre un grupo de piratas informáticos que efectivamente pudieron piratear el sistema de huellas dactilares del iPhone.

¿Cómo puedes ahorrar algo de dinero?

Piense en comprar un paquete ya sea de segunda mano o incluso un diseño más antiguo que aún es nuevo. Si compra de segunda mano, solo asegúrese de que la configuración se restablezca a los valores predeterminados para que se eliminen todos los detalles anteriores.