¿Cómo entro en Pastebin el camino de un edificio?

Luego, puede iniciar el proceso de importación que se describe a continuación:

- Copie el enlace completo de pastebin de cualquier página de compilación / hilo que esté viendo.

- Abre Path of Building.

- Inicie una nueva compilación haciendo clic en «Nuevo». (Asegura que no se deshaga de la actual si está cargada).

- Haga clic en el botón Importar / Exportar.

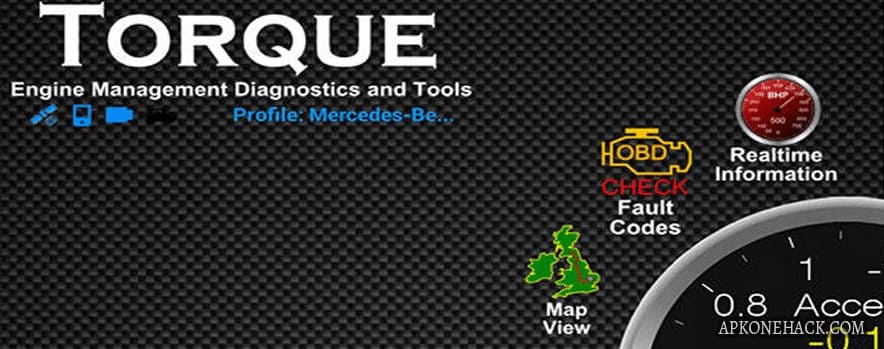

¿Cómo funciona un camino de construcción?

Path of Building te permite crear y guardar árboles de habilidades para que tengas planos para cualquier personaje nuevo que crees. Árbol: te lleva de vuelta a tu árbol de habilidades pasivas. Habilidades: le permite configurar sus habilidades y gemas. Objetos: te permite equipar un conjunto de objetos (con una base de datos de búsqueda de todos los objetos del juego)

¿Está actualizada la ruta del edificio?

Si ya está utilizando Path of Building Community, no los necesitará, ya que se actualizará solo. Si está instalando por primera vez o está reinstalando, le recomendamos que utilice estas versiones.

¿Cómo agrego elementos a la ruta de un edificio?

Pasos: 1) Haga clic en su nuevo enlace «POB» en poe. trade [http://poe.trade] (junto a whisper!) 2) Ir a Path Of Building [https://www.pathofexile.com/forum/view-thread/1716360] 3) Haga clic en “Items” 4) Haga clic en «Crear personalizado …» 5) Elija su rareza 6) Pegar!

¿Cuál es el camino de la construcción de Fork?

Path of Building es capaz de comprender la mayoría de las modificaciones que se pueden encontrar en los elementos y te permite realizar unciones, manualidades, corrupciones y más. Configure conjuntos de equipo y compare los efectos de sus cambios.

¿Qué es la bifurcación PoB?

Anteriormente conocido como LocalIdentity Fork Esta es una bifurcación de Path Of Building de Openarl que incluye muchas características adicionales que no están en la versión base de PoB. Agrega soporte para exclusivos nuevos y actualizados desde la liga 3.8 en adelante. Soporte Pantheon. Soporte de Impale DPS. Cálculos de reducción de daño físico y armadura enemiga.

¿Qué es Poe PoB?

En resumen, Path of Building (PoB) es una herramienta que se utiliza para planificar las compilaciones de tu personaje de Path of Exile de una manera fácil y eficiente con la capacidad de compartir no solo el árbol de tu compilación, sino también elementos y configuraciones de gemas de habilidades que ayudan a las personas a compartir información precisa. ¡la información y el plan se construyen juntos! …

¿Puedes respetar en Path of Exile?

¿Puedo restablecer mi árbol de habilidades por completo? Path of Exile no te permite restablecer completamente tu árbol de habilidades pasivas. Si superas el nivel 20 y no estás satisfecho con tu configuración, la mayoría de los jugadores recomiendan que empieces de nuevo. Solo hay una instancia en la que puede restablecer completamente su árbol de habilidades pasivas.

¿Cómo instalo Loot Filter Poe?

Cómo instalar y usar filtros de botín PoE

- Descargue el filtro deseado en FilterBlast o en el hilo del foro oficial del filtro seleccionado.

- En el juego, abre Opciones, luego abre la pestaña UI.

- Desplácese hacia abajo hasta el final y haga clic en Mostrar carpeta; esto abrirá la carpeta en la ubicación con una ruta como «Documentos / Mis juegos / Ruta del exilio /»

- Mueva o copie el archivo de filtro descargado en esa carpeta.

¿Dónde se guarda el camino de la construcción?

Abra PoB, opciones abiertas en la parte inferior izquierda, verifique dónde se encuentra su «ruta de guardado de compilación», vaya allí y haga clic con el botón derecho en la carpeta «ruta de construcción», seleccione propiedades y anule la selección de la propiedad de «solo lectura». Haga lo mismo con la carpeta «compilaciones» que se encuentra en el interior. Intente guardar la compilación de nuevo.

¿Funciona Path of Building en Mac?

He disfrutado de POE en Mac, pero me molesta que Path of Building no funcione en Mac. Bueno, encontré una versión que funciona y la actualicé a la última versión. Simplemente descargue el. zip, ábralo y cópielo en sus Aplicaciones.

¿Puedo jugar Path of Exile en Mac?

Descarga de Path of Exile para Mac Al igual que la versión para Windows del juego, puedes descargarlo directamente desde Steam.

¿Cómo se comercia en Path of Exile?

comercio.

- Usa Poe.

- Haga clic en el botón ‘susurrar’ junto al nombre del vendedor.

- Esto copia una cadena de texto que luego puedes pegar en la ventana de chat del juego para enviar un mensaje automático a un jugador diciendo que quieres comprar el artículo.

- Suponiendo que el jugador esté en línea, te responderá un mensaje y, por lo general, te invitará a su escondite para comerciar.

¿Puede deshacer la corrupción de un elemento PoE?

Haga clic con el botón derecho en este elemento y luego con el botón izquierdo para corromperlo. Los elementos dañados no se pueden volver a modificar.

¿Cuáles son las posibilidades de 6 que vincule a Poe?

Esto significa que solo hay un 6,4% de posibilidades de obtener un enlace de 6 en menos de 100 fus.

¿La fusión se detiene en 6 Link?

Gastan todos sus fusibles sin mirar el artículo después de cada fusible individual para ver si el artículo está vinculado o no. Presumiblemente, el proceso se detendrá automáticamente cuando el artículo esté vinculado.

¿Puedes pasar un Poe de 6 enlaces?

6L no se puede volcar… ..

¿Puedes vincular 6 elementos corruptos Poe?

Entonces, sí, para un elemento dañado debe usar la receta de 6 enlaces.

¿Qué es POB en Poe?

En un levantamiento de medidas y límites, la ubicación del punto de inicio se denomina Punto de inicio o POB, que debe ser exactamente igual que el Punto de finalización o POE.

¿Qué es una comunidad de construcción de caminos?

¿Cómo actúa Pastebin?

Pastebin es un sitio web que permite a los usuarios compartir texto sin formato a través de publicaciones públicas llamadas «pastas». Actualmente, el sitio tiene 17 millones de usuarios únicos mensuales. Está diseñado para que una gran base de usuarios se comunique en tiempo real y es popular para compartir texto sin formato, incluidos bloques de código fuente.

¿Pastebin es peligroso?

Incluso si no abre las compuertas a los ciberataques, publicar en Pastebin podría conducir al robo de datos. Para empeorar las cosas, algunos han utilizado Pastebin para hacer bromas pesadas peligrosas.

¿Qué significa pwned but no pastas?

Si su correo electrónico ha sido dañado, significa que la seguridad de su cuenta se ha visto comprometida. Casi todas las semanas, se produce una nueva filtración de datos en un sitio web o servicio que se informa ampliamente en todo el mundo. Es saludable preguntarse si su información ha sido parte de dicha violación.

¿Se pueden contraer virus de Pastebin?

Es imposible cargar nada en Pastebin que no sea texto sin formato. Entonces, a menos que compile / guarde y ejecute cualquier código fuente que encuentre o abra cada enlace que vea, estará bien.

¿Qué es Ghostbin?

Ghostbin es un servicio de pasta, y voy a omitir explicar exactamente qué es eso, es bastante obvio. Las preguntas realmente interesantes son «¿por qué lo construiste?» y «¿de dónde saqué todas estas abejas?» Para el primero, me gustaría enumerar primero mis inspiraciones y motivos de conducción.

¿Para qué se utiliza pastebin?

Un pastebin o sitio de almacenamiento de texto es un tipo de servicio de alojamiento de contenido en línea donde los usuarios pueden almacenar texto sin formato, por ejemplo, en fragmentos de código fuente para revisar el código a través de Internet Relay Chat (IRC).

¿Pastebin es un sitio web seguro?

Pastebin como servicio gratuito es definitivamente vulnerable. Personalmente, uso pastebin con bastante frecuencia. Es un servicio muy bueno, y no me preocupa que los propietarios del sitio web se escapen con mi información privada porque yo no la proporciono.

¿Puedes editar un Pastebin?

No puede editar una publicación de pastebin. No hay nada que lo permita.

¿Debería preocuparme si me han pwned?

Si una de sus cuentas en línea ha sido pirateada, lo que a menudo se denomina «pwned», entonces es importante que no cunda el pánico. Siga unos sencillos pasos y podrá comprobar la magnitud del daño y controlar la seguridad de su cuenta.

¿Por qué los piratas informáticos quieren su dirección de correo electrónico?

Puede darles la información que necesitan para robar dinero o descubrir otra información personal que luego se puede vender en la web. ¡También pueden extraer su lista de contactos para enviar correos electrónicos de phishing y / o malware para comprometer aún más cuentas o defraudar a las personas que conoce!

¿Puedo saber si mi correo electrónico ha sido pirateado?

Su contraseña ha sido cambiada Una de las señales más obvias de que su correo electrónico ha sido pirateado es el hecho de que no puede iniciar sesión. Si su contraseña de correo electrónico se rechaza por ser incorrecta y no la cambió, es una fuerte indicación de que otra persona la ha alterado.

¿Alguien puede usar mi dirección de correo electrónico sin que yo lo sepa?

Con la forma en que funciona SMTP, cualquier persona en cualquier lugar puede especificar cualquier dirección de correo electrónico como su dirección De siempre que tenga un servidor de correo que le permita hacerlo. La dirección de origen puede ser completamente falsa o incluso inexistente. Nota: No hay forma de evitar que otras personas usen su dirección de correo electrónico.

¿Alguien puede piratear mi cuenta bancaria con mi dirección de correo electrónico?

¿Qué pueden hacer los piratas informáticos con su dirección de correo electrónico? Si los piratas informáticos obtienen acceso a su correo electrónico, podrían tener una puerta abierta a cualquier número de otros dispositivos y cuentas. Pueden usar su correo electrónico para restablecer otras contraseñas de cuentas, obtener acceso a información crediticia o incluso eliminar cuentas, como perfiles de redes sociales.

¿Cómo saber si su dirección IP se ha visto comprometida?

Aquí hay señales de que podría haber sido pirateado

- Alguien usó una de sus cuentas de crédito. El robo de identidad en línea es común.

- Empiezas a recibir mensajes de correo electrónico extraños.

- De repente aparecen nuevos programas.

- Una contraseña confiable no funciona.

- Observa una actividad extraña en el navegador.

- Empiezas a perder el control.

¿Cómo obtienen los piratas informáticos su contraseña?

Primero, la mayoría de las contraseñas a las que los piratas informáticos tienen acceso son robadas en grandes violaciones de datos de servicios en línea populares. Cuando servicios populares como LinkedIn, eBay y Adobe tienen millones de registros filtrados, las contraseñas robadas en esas infracciones se compilan en grandes bases de datos.

¿Debería preocuparme si alguien tiene mi dirección IP?

Su dirección IP es esencial para enviar y recibir información en línea. Sin embargo, si un pirata informático conoce su dirección IP, puede usarla para apoderarse de información muy valiosa, incluida su ubicación e identidad en línea.

¿Alguien puede piratear mi WiFi?

¿Se puede piratear un enrutador Wi-Fi? Es muy posible que su enrutador haya sido pirateado y ni siquiera lo sepa. Mediante el uso de una técnica denominada secuestro de DNS (servidor de nombres de dominio), los piratas informáticos pueden violar la seguridad de la red Wi-Fi de su hogar y potencialmente causarle un gran daño.

¿Los vecinos pueden robar tu WiFi?

Con toda probabilidad, nadie está robando su Internet. Un montón de cosas pueden causar una conexión lenta. Es posible que su proveedor de servicios de Internet tenga problemas o esté sobrecargado de tráfico. Solo hay una cosa que necesita para evitar que el 99,9 por ciento de los ocupantes ilegales inalámbricos usen su conexión a Internet: una contraseña.

¿Cambiar la dirección IP detendrá a los piratas informáticos?

Cambiar su dirección IP realmente no hace nada. Lo más probable es que esté en el mismo rango que el otro (por ejemplo: 1.1. 1.1 cambiado a 1.1. 1.8), y cualquier persona decente en «hackeo» podría poner eso en tu contra, simplemente hackeando otros sitios que visitas y obteniendo esa nueva IP.

¿Qué sucede si piratean mi enrutador?

Una vez que su enrutador ha sido pirateado con éxito, el tercero puede llevar a cabo una serie de actividades maliciosas, incluido el robo de identidad, ataques de malware y redireccionamientos de sitios web. A continuación, se muestran algunos síntomas de un enrutador comprometido: El inicio de sesión de su enrutador ya no es efectivo. Las direcciones IP extranjeras se enumeran en su red.

¿Cómo piratean los piratas informáticos su enrutador?

Hay un par de formas en las que los piratas informáticos pueden acceder a su red. Un método común es adivinar la contraseña. Un pirata informático podría buscar fácilmente la contraseña predeterminada asociada con un tipo determinado de enrutador y usarla para acceder a innumerables dispositivos. Los piratas informáticos también pueden aprovechar las fallas de seguridad en el firmware del enrutador.

¿Cómo ingresan los piratas informáticos a su enrutador?

Las vulnerabilidades, como el uso de contraseñas débiles y tener software desactualizado en el firmware del enrutador, pueden ser otra forma de que un hacker tome el control de su enrutador.